在软件开发过程中,系统测试阶段的测试目标来自于( )阶段。

- A 需求分析

- B 概要设计

- C 详细设计

- D 软件实现

- 参考答案:A

- 您的答案:

参考解析:

系统测试是针对整个产品系统进行的测试,目的是验证系统是否满足了需求规格的定义,找出与需求规格不符或与之矛盾的地方,从而提出更加完善的方案。

微机系统中,( )不属于CPU的运算器组成部件。

- A 程序计数器

- B 累加寄存器

- C 多路转换器

- D ALU单元

- 参考答案:A

- 您的答案:

参考解析:

本题考查的是CPU的基本结构,其中程序计数器PC是控制器中的一部分,本题比较容易出错的是多路转换器,它也是计算部件。

Python语言的特点不包括( )

- A 跨平台、开源

- B 编译型

- C 支持面向对象程序设计

- D 动态编程

- 参考答案:B

- 您的答案:

参考解析:

Python属于解释型而非编译型程序设计语言。

软件测试时,白盒测试不能发现( )

- A 代码路径中的错误

- B 死循环

- C 逻辑错误

- D 功能错误

- 参考答案:D

- 您的答案:

参考解析:

白盒测试是了解程序内部逻辑结构的一种测试。因此它可以检查出程序中的代码路径错误和逻辑错误。对于程序中存在的死循环也是可以通过白盒测试检查出来。但是对于功能错误则无能为力。

云计算有多种部署模型,当云按照服务方式提供给大众时,称为( )

- A 公有云

- B 私有云

- C 专属云

- D 混合云

- 参考答案:A

- 您的答案:

参考解析:

本题是一个云计算的基础概念,按照题干中的说法,当云按照服务方式提供给大众时,是一种公有云。

某工厂使用一个软件系统变现质检过程的自动化,并逐步替代人工质检。该系统属于( )

- A 面向作业处理的系统

- B 面向管理控制的系统

- C 面向决策计划的系统

- D 面向数据汇总的系统

- 参考答案:B

- 您的答案:

参考解析:

软件系统可以分为面向卓越处理的系统和面向管理控制的以系统以及面向决策计划的系统。本题中是由一个软件来实现自检过程的自动化,这明显是一个面向作业处理的系统。

外包是一种合同协议。外包合同中的关键核心文件是( )

- A 技术等级协议(TLA)

- B 服务等级协议(SLA)

- C 项目执行协议(PEA)

- D 企业管理协议(EMA)

- 参考答案:B

- 您的答案:

参考解析:

这也是一个其他级别考过的老题,外包合同中关键核心文件是服务等级协议。

数据标准化是一种按照预定规程对共享数据实施规范化管理的过程。数据标准化的对象是数据元素和元数据。以下①~⑥中,( )属于数据标准化主要包括的三个阶段。?

①数据元素标准阶段??

②元数据标准阶段??

③业务建模阶段??

④软件安装部署阶段??

⑤数据规范化阶段??

⑥文档规范化阶段?

- A ①②③

- B ③⑤⑥

- C ④⑤⑥

- D ①③⑤

- 参考答案:B

- 您的答案:

参考解析:

本题是一个概念题,考察的是数据标准化的主要阶段,通常包括:业务建模阶段、数据规范化、文档规范化阶段。

信息系统的文档是开发人员与用户交流的工具。在系统规划和系统分析阶段用户与系统分析人员交流所使用的文档不包括( )。

- A 可行性研究报告

- B 总体规划报告

- C 项目开发计划

- D 用户使用手册

- 参考答案:B

- 您的答案:

参考解析:

用户使用手册是概要设计阶段产生的文档,除此以外,概要设计阶段产生的文档还有概要设计说明书、数据库设计说明书、修订测试计划。

( )是构成我国保护计算机软件著作权的两个基本法律文件。

- A 《计算机软件保护条例》和《软件法》

- B 《中华入民共和国著作权法》和《软件法》

- C 《中华人民共和国著作权法》和《计算机软件保护条例》

- D 《中华人民共和国版权法》和《中华人民共和国著作权法》

- 参考答案:C

- 您的答案:

参考解析:

目前构成我国保护计算机软件著作权的2个基本法律文件分别是《中华人民共和国著作权法》和《计算机软件保护条例》。

在光纤通信中,( )设备可以将光信号放大进行远距离传输。

- A 光纤中继器

- B 光纤耦合器

- C 光发信机

- D 光检测器

- 参考答案:A

- 您的答案:

参考解析:

在光纤通信系统中,光纤中继器可以将光信号放大以便进行更远距离的传输。

在10GBase-ER标准中,使用单模光纤最大传输距离是( )。

- A 300米

- B 5公里

- C 10公里

- D 40公里

- 参考答案:D

- 您的答案:

参考解析:

10GBase-ER中的“ER”是“Extended Range”(超长距离)的缩写,表示连接距离可以非常长。该规范支持编码方式为64B/66B的超长波(1550nm)单模光纤(SMF),有效传输距离为2米到40公里。

在OSI参考模型中,传输层处理的数据单位是( )。

- A 比特

- B 帧

- C 分组

- D 报文

- 参考答案:D

- 您的答案:

参考解析:

物理层的基本单位是二进制比特,数据链路层的基本单位是数据帧,网络层的基本单位是数据包或者叫分组,传输层的基本单位是报文段。

使用ADSL接入电话网采用的认证协议是( )。

- A 802.1x

- B 802.5

- C PPPoA

- D PPPoE

- 参考答案:D

- 您的答案:

参考解析:

在ADSL中所使用的认证协议是基于PPP OE实现的。

在主机上禁止( )协议,可以不响应来自别的主机的Ping包。

- A UDP

- B ICMP

- C TLS

- D ARP

- 参考答案:B

- 您的答案:

参考解析:

因为PING使用的是ICMP协议,因此只有在主机上禁止ICMP协议才可以不响应来自别的主机的ping 包。

HDLC协议中,帧的编号和应答号存放在( )字段中。

- A 标志

- B 地址

- C 控制

- D 数据

- 参考答案:C

- 您的答案:

参考解析:

HDLC帧格式包括了帧头(标志字段)、地址字段、控制字段、信息字段、FCS字段、帧尾(标志字段)等6个字段。A选项,帧头和帧尾标志字段是固定的“01111110”;B选项,地址字段携带主站或从站地址;C选项,HDLC定义了3种不同的帧,可以根据控制字段区分,信息帧(l帧)的发送编号和应答号存放在控制字段,分别占用3bit位;信息(数据)字段用于承载数据。

在OSPF路由协议中,路由器在( )进行链路状态广播。

- A 固定30秒后周期性地

- B 固定60秒后周期性地

- C 收到对端请求后

- D 链路状态发生改变后

- 参考答案:D

- 您的答案:

参考解析:

OSPF是一种链路状态路由协议,所有运行OS PF的路由器只有在链路状态发生变化之后才会向其他路由器进行链路状态广播。

Ping使用了( )类型的ICMP查询报文。

- A Echo Reply

- B Host Unreachable

- C Redirect for Host

- D Source Queach

- 参考答案:A

- 您的答案:

参考解析:

ping命令使用了ICMP回声请求和回答报文。

以下关于路由协议的叙述中,错误的是( )。

- A 路由协议是通过执行一个算法来完成路由选择的一种协议

- B 动态路由协议可以分为距离向量路由协议和链路状态路由协议

- C 路由协议是一种允许数据包在主机之间传送信息的协议

- D 路由器之间可以通过路由协议学习网络的拓扑结构

- 参考答案:C

- 您的答案:

参考解析:

允许数据包在主机之间传送信息的协议通常是一些传输业务数据的协议,如IP协议,TCP协议等。

以下关于RIPv2对于RIPv1改进的说法中,错误的是( )。

- A RIPv2是基于链路状态的路由协议

- B RIPv2可以支持VLSM

- C RIPv2可以支持认证,有明文和MD5两种方式

- D RIPv2采用的是组播更新

- 参考答案:A

- 您的答案:

参考解析:

RIP第二版相对于第一版的改进主要是支持VLSM,同时采用了组播更新的机制。但是它本身仍然是一种距离向量型协议。

以下关于OSFP路由协议的说法中,错误的是( )。

- A OSPF是基于分布式的链路状态协议

- B OSPF是一种内部网关路由协议

- C OSPF可以用于自治系统之间的路由选择

- D OSPF为减少洪泛链路状态的信息量,可以将自治系统划分为更小的区域

- 参考答案:C

- 您的答案:

参考解析:

OSPF是一种分布式链路状态路由协议,主要用于自治系统内部的路由选择。

以下关于IS-IS路由协议的说法中,错误的是( )。

- A IS-IS是基于距离矢量的路由协议

- B IS-IS属于内部网关路由协议

- C IS-IS路由协议将自治系统分为骨干区域和非骨干区域

- D IS-IS路由协议中Level-2路由器可以和不同区域的Level-2或者Level-2路由器形成邻居关系。

- 参考答案:A

- 您的答案:

参考解析:

IS-IS路由协议是一种链路状态路由协议,主要用于自治系统内部。

以下关于BGP路由协议的说法中,错误的是( )。

- A BGP协议是一种外部网关协议

- B BGP协议为保证可靠性使用TCP作为承载协议,使用端口号是179

- C BGP协议使用keep-alive报文周期性的证实邻居站的连通性

- D BGP协议不支持路由汇聚功能

- 参考答案:D

- 您的答案:

参考解析:

BG P协议是一种外部网关协议,主要用于自治系统之间的路由选择。它采用了TCP作为承载协议,对应的端口是179。PGP协议支持路由汇聚功能,以降低自治系统之间路由表项的个数。

下列协议中,使用明文传输的是( )。

- A SSH

- B Telnet

- C SFTP

- D HTTPS

- 参考答案:B

- 您的答案:

参考解析:

telnet是一种远程登录协议,采用明文传送信息,因此是一种不安全的协议,为了提高安全性,目前常用的是SSH。

在浏览器地址栏输入ftp://ftp.tsinghua.edu.cn/进行访问时,首先执行的操作是( )

- A 域名解析

- B 建立控制命令连接

- C 建立文件传输连接

- D 发送FTP命令

- 参考答案:A

- 您的答案:

参考解析:

由于在地址栏输入的是FTP加主机域名的形式,因此要建立FTP连接首先得解析出目标主机的IP地址,因此最先执行的就是通过域名解析获取的域名对应的IP地址。

下列端口号中,不属于常用电子邮件协议默认使用的端口的是( )。

- A 23

- B 25

- C 110

- D 143

- 参考答案:A

- 您的答案:

参考解析:

常用的电子邮件协议主要有发送邮件的smtp,使用的端口是TCP 25号,接收电子邮件的Pop3使用的是110号端口,IMAP使用的是143端口。

在Linux中,用于解析主机域名的文件是( )。

- A /dev/host.conf

- B /etc/hosts

- C /dev/resolv.conf

- D /etc/resolv.conf

- 参考答案:B

- 您的答案:

参考解析:

本题是一个基础概念题,Linux系统中所有的配置文件均存放在/etc目录下。因此可以首先排除掉A和C。hosts文件是Linux系统上一个负责ip地址与域名解析的文件,hosts文件格式。ip地址 主机名/域名 (主机别名)/etc/resolv.conf是DNS客户机配置文件,用于设置DNS服务器的IP地址及DNS域名,还包含了主机的域名搜索顺序。

在linux中,可以使用命令( )将文件abe.txt拷贝到目录/home/my/office中,且保留原文件访问权限。

- A $cp-1 abc.txt/home/my/office

- B $cp-p abc.txt/home/my/office

- C $cp-R abc.txt/home/my/office

- D $cp-f abc.txt/home/my/office

- 参考答案:B

- 您的答案:

参考解析:

CP命令是Linux的常用的文件复制命令,有非常多的参数。常用的参数-p:表示除复制文件的内容外,还把修改时间和访问权限也复制到新文件中。

在Linux中,要使用命令“chmod-R xxx/home/abc"修改目录/home/abc的访问权限为可读、可写、可执行,命令中的“xxx”应该是( )。

- A 777

- B 555

- C 444

- D 222

- 参考答案:A

- 您的答案:

参考解析:

本题也是Linux系统中关于文件权限的常用命令,Linux系统的权限可以用读写和执行分别表示。既可以表示成字符型也可以表示成数字型。有读权限时对应的数值型是4,有写权限时对应的数值是2,有执行权限对应的数值是1.chmod中的数字形式表示权限,可以将读写执行对应的值相加即可表示。如果要表示某个用户具有读写执行的权限,这个对应的权限数值为4+2+1=7. Chmod 777 通常表示文件所有者,与文件所有者同组的用户,其他用户都具有读写执行的权限。

在Windows中,DNS客户端手工向服务器注册时使用的命令是( )。

- A ipconfig/release

- B ipconfig/flushdns

- C ipconfig/displaydns

- D ipconfig/registerdns

- 参考答案:D

- 您的答案:

参考解析:

本题考查的是IP config命令的基本参数,其中register DNS用于DNS客户端向服务器注册。

Windows Server 2008 R2上内嵌的Web服务器是( )服务器。

- A IIS

- B Apache

- C Tomcat

- D Nginx

- 参考答案:A

- 您的答案:

参考解析:

Windows Server 2008内嵌的web服务器是IIS除了有web服务的功能,FTP服务也在IS服务器中。

Windows中,在命令行输入( )命令可以得到如下的回显。?

Server: UnKnown??

Adress: 159.47.11.80??

xxx.edu.cn??

primary name server = nsl.xxx.edu.cn??

responsible mail addr = mailxxx.edu.cn??

serial = 2020061746??

refresh= 1200(20 mins)?

retry= 7200(2 hours)?

expire = 3600(1 hour)?

default TTL = 3600(1 hour)

- A nslookup -type=A xxx.edu.cn

- B nslookup -type=CNAME xxx.edu.cn

- C nslookup -type=NS xxx.edu.cn

- D nslookup-type=PTR xxx.edu.cn

- 参考答案:C

- 您的答案:

参考解析:

本题考查的是NS lookup 命令。从命令的输出可以看到返回的信息主要是相关的NS服务器的信息,因此命令中的参数查找的数据类型是NS。

以下关于电子邮件服务的说法中,正确的是( )。

- A 收到的邮件会即时自动的存储在预定目录中

- B 电子邮件需要用户手动接收

- C 不同操作系统使用不同的默认端口

- D 电子邮件地址格式允许用户自定义

- 参考答案:A

- 您的答案:

参考解析:

电子邮件服务器在收到用户发过来的新邮件时,会自动地存储在用户注册邮箱等邮件目录,待用户登录邮件服务器时,用户在从服务器中对应的目录上下载相应的邮件。

用户可以使用( )向DHCP服务器重新请求IP地址配置。

- A ipconfig/renew

- B ipconfig/release

- C ipconfig/reconfig

- D ipconfig/reboot

- 参考答案:A

- 您的答案:

参考解析:

IPconfig有非常多的参数,其中release用于释放当前的IP地址,renew用于向服务器重新申请IP地址。

Linux防火墙iptables命令的-P参数表示( )。

- A 协议

- B 表

- C 策略

- D 跳转

- 参考答案:C

- 您的答案:

参考解析:

Linux系统中的IP tables 命令用于创建IP包过滤,有非常多的参数可以使用,其中-p 主要用于表示各种数据过滤的策略。

在防火墙域间安全策略中,不是outbound方向数据流的是( )。

- A 从Trust区域到Local区域的数据流

- B 从Trust区域到Untrust区域的数据流

- C 从Trust区域到DMZ区域的数据流

- D 从DMZ区域到Untrust区域的数据

- 参考答案:A

- 您的答案:

参考解析:

本题考查的是一个基本概念,在华为防火墙上,从高安全级别流向低安全级别的都看作是out Bound方向。通常在防火墙中,安全级别最高的是local,其次是Trust,再是dmz,安全级别最低的是untrust。

PKC证书主要用于确保( )的合法性。

- A 主体私钥

- B CA私钥

- C 主体公钥

- D CA公钥

- 参考答案:C

- 您的答案:

参考解析:

Pk I证书主要是用于保证主体公钥的合法性,证书中有2个至关重要的信息就是主体的身份信息和主体的公钥,这些信息会被CA使用自己的私钥进行签名,以确保主体的身份信息和主体的公钥是正确的对应关系。

AES是一种( )。

- A 公钥加密算法

- B 流密码算法

- C 分组加密算法

- D 消息摘要算法

- 参考答案:C

- 您的答案:

参考解析:

AES是一种取代des的新版分组加密算法。

以下关于HTTPS的描述中,正确的是( )。

- A HTTPS和SHTTP是同一个协议的不同简称

- B HTTPS服务器端使用的缺省TCP端口是110

- C HTTPS是传输层协议

- D HTTPS是HTTP和SSL/TLS的组合

- 参考答案:D

- 您的答案:

参考解析:

https是基于SSL协议,使用的是TCP 443端口,S HTTP协议是安全的超文本传送协议,这2个协议是完全不一样的。SSL介于应用层和TCP层之间。应用层数据不再直接传递给传输层,而是传递给SSL层,SSL层对从应用层收到的数据进行加密,并增加自己的SSL头。

与SNMP所采用的传输层协议相同的是( )。

- A HTTP

- B SMTP

- C FTP

- D DNS

- 参考答案:D

- 您的答案:

参考解析:

SNMP采用的传输层协议是udp,选项ABC所采用的传输层协议都是使用的TCP协议,只有选项D主要采用的就是UDP 协议。

管理员发现交换机的二层转发表空间被占满,清空后短时间内仍然会被沾满,造成这种现象的原因可能是( )。

- A 交换机内存故障

- B 存在环路造成广播风暴

- C 接入设备过多

- D 利用虚假的MAC进行攻击

- 参考答案:D

- 您的答案:

参考解析:

从题干可以知道交换机的2层转发表空间被占满,清空之后在短时间内会再次 占满,显然是网络中存在有非常多的不同的端口对应的MAC地址,而存在环路广播风暴通常的情况是引起MAC地址表震荡,因此可能是网络中存在有利用虚假MAC地址进行攻击的情况.

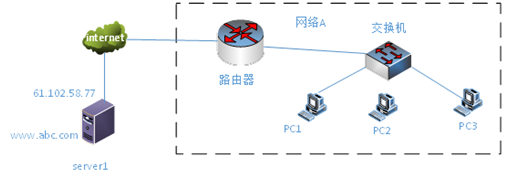

某网络结构如下图所示。PC1的用户在浏览器地址栏中入www.abc.com获取响应页面,而输入61.102.58.77可以正常打开Web页面,则导致该现象的可能是( )。

- A 域名解析失败

- B 网关配置错误

- C PC1网络参数配置错误

- D 路由配置错误

- 参考答案:A

- 您的答案:

参考解析:

从题干的描述可以非常清晰地知道,通过域名无法正常的获取页面,但是通过IP地址可以获得正常的页面访问,因此说明域名解析失败.

下面的IP地址中,能够作为主机地址的是( )

- A 168.254.0.243/30

- B 10.20.30.40/29

- C 172.16.18.0/22

- D 192.168.11.191/26

- 参考答案:C

- 您的答案:

参考解析:

这道题同样是根据IP地址和子网掩码计算出每个选项对应的IP地址所在的网段范围从而判断该地址是网络地址还是主机地址或者是广播地址.选项A30位掩码对应的地址范围是168.254.0.240~243,因此是个广播地址.选项B对应的地址范围是10.20.30.40~47,因此是一个网络地址,选项C对应的地址范围是172.16.16.0~172.16.19.255,因此是一个主机地址.选项D对应的地址范围是192.168.111.128~191,因此是一个广播地址.

下面的IP地址中,不属于同一网络的是( )

- A 172.20.34.28/21

- B 172.20.39.100/21

- C 172.20.32.176/21

- D 172.20.40.177/21

- 参考答案:D

- 您的答案:

参考解析:

可以根据掩码长度21位计算出选项A到选项D对应的网络地址范围,21位掩码对应的值网规模为8,选项A所在的地址范围172.20.32.0~172.20.39.255,这个地址范围包括了选项B和选项C,因此只有选项D不属于同一网络

PC1的IP地址为192.168.5.16,PC2的IP地址为192.168.5.100,PC1和PC2在同一网段中,其子网掩码可能是( )

- A 255.255.255.240

- B 255.255.255.224

- C 255.255.255.192

- D 255.255.255.128

- 参考答案:D

- 您的答案:

参考解析:

本庭属于IP地址计算,根据题干PC1和PC2处在同一网段中,则说明这个子网规模至少包含了16-100之间的IP地址,也就是其子网规模至少要到的2的7次方,也就是128. 那对应的掩码第4个字节就可以使用256-128=128.因此对应的掩码就是255.255.255.128.

下列命令片段含义是( )。

system-view

[HUAWEI] observe-port 1 interface gigabitethernet 0/0/1

[HUAWEI] interface gigabitethernet 0/0/2

[HUAWEI-GigabitEthernet0/0/2] port-mirroring to observe-port 1 inbound

- A 配置端口镜像

- B 配置链路聚合

- C 配置逻辑接口

- D 配置访问控制策略

- 参考答案:A

- 您的答案:

参考解析:

从题干中等命令observe-port 和port-moirroring可以知道这是创建端口镜像。

使用( )命令可以显示OSPF接口信息。

- A display ospf error

- B display this

- C display ospf brief

- D display ospf interface

- 参考答案:D

- 您的答案:

参考解析:

要显示路由器的OS PF接口信息可以使用的命令时disp ospf interface。

GVRP是跨交换机进行VLAN动态注册和删除的协议,关于对GVRP描述不准确的是( )。

- A GVRP是GARP的一种应用,由IEEE制定

- B 交换机之间的协议报文交互必须在VLAN Trunk链路上进行

- C GVRP协议所支持的VLAN ID范围为1-1001

- D GVRP配置时需要在每一台交换机上建立VLAN

- 参考答案:C

- 您的答案:

参考解析:

GVRP协议所支持的VLANID范围为1-4094。

使用命令vlan batch 10 15 to 19 25 28 to 30创建了( )个VLAN。

- A 6

- B 10

- C 5

- D 9

- 参考答案:B

- 您的答案:

参考解析:

本题是一个基础概念题,vlan abtch命令中的to表示连续的vlan编号,空格表示具体列表中的VLAN号。因此本题实际创建的vlan号为:10,15,16,17,18,19,25,28,29,30一共10个

与CSMA相比,CSMA/CD( )。

- A 充分利用传播延迟远小于传输延迟的特性,减少了冲突后信道的浪费

- B 将冲突的产生控制在传播时间内,减少了冲突的概率

- C 在发送数据前和发送数据过程中侦听信道,不会产生冲突

- D 站点竞争信道,提高了信道的利用率

- 参考答案:A

- 您的答案:

参考解析:

CSMA/CD主要是实现冲突检测,各个站点可以竞争信道,提高了信道的利用率。

采用CSMA/CD进行介质访问,两个站点连续冲突3次后再次冲突的( )。

- A 1/2

- B 1/4

- C 1/8

- D 1/16

- 参考答案:C

- 您的答案:

参考解析:

本题考查的是CSMACD中退避二进制指数算法的基本原理,每冲突一次,集合的范围就增大为原来的2倍,因此连续冲突3次之后,集合中的元素就是0~7,一共8个,再次冲突的概率为1/8。

下列通信技术标准中,使用频带相同的是( )。

- A 802.11a和802.11b

- B 802.11b和802.11g

- C 802.11a和802.11g

- D 802.11a和802.11n

- 参考答案:B

- 您的答案:

参考解析:

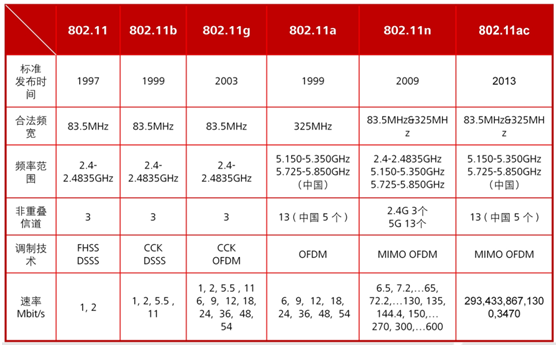

802.11系列对应标准的载频需要大家牢记,具体如下表所示。

以下关子WIFI6的说法中,错误的是( )。

- A 支持完整版的MU-MIMO

- B 理论吞吐量最高可达9.6Gbps

- C 遵从协议802.11ax

- D 工作频段在5GHZ

- 参考答案:D

- 您的答案:

参考解析:

WiFi 6则覆盖2.4/5GHz,完整涵盖低速与高速设备。

以下关于无线漫游的说法中,错误的是( )。

- A 漫游是由AP发起的

- B 漫游分为二层漫游和三层漫游

- C 三层漫游必须在同一个SSI

- D 客户端在AP间漫游,AP可以处于不同的VLAN

- 参考答案:A

- 您的答案:

参考解析:

无线漫游可以分为2层漫游和3层漫游,同时也支持同一个AC内部的漫游,也可以支持2个不同的AC之间的漫游。漫游的过程通常是由终端发起的。

在大型无线网络中,AP通常通过DHCP option( )来获取AC的IP地址。

- A 43

- B 60

- C 66

- D 138

- 参考答案:A

- 您的答案:

参考解析:

在大型无线网络中,通常采用的是AC加AP的结构,为了能够让AP可以和AC进行通讯,需要通过某种方式告诉AP,AC对应的地址是什么,常用的方式通过dhcp的option 43 给AP通告AC的IP地址。

网络规划中,冗余设计不能( )。

- A 提高链路可靠性

- B 增强负载能力

- C 提高数据安全性

- D 加快路由收敛

- 参考答案:D

- 您的答案:

参考解析:

冗余设计主要是指的在网络中通过部署冗余的设备,线缆等方式来提高网络的可用性,冗余设计通常可以提高链路的可靠性,增强网络系统的负载能力提高数据安全性等。但是在冗余设计中,并不能加快路由收敛的速度。

某公司局域网使用DHCP动态获取10.1.0.1/24网段的IP地址,某天公司大量终端获得了192.168.1.0/24网段的地址,可在接入交换机上配置( )功能杜绝该问费再次出现。

- A dhcp relay

- B dhcp snooping

- C mac-address static

- D arp static

- 参考答案:B

- 您的答案:

参考解析:

根据题干的信息可以知道某终端所获得的IP地址并不是dhcp服务器分配的地址,因此有可能是网络中存在非法的dhcp服务器,为了解决局域网中非法dhcp服务器的问题可以使用dhcpsnooping功能。

项目范围管理过程如下所示,其正确的流程顺序是( )。?

①定义范围??

②核实范围??

③收集需求??

④控制范围??

⑤创建工作分解结构?

- A ②④①③⑤

- B ①②④③⑤

- C ③⑤①②④

- D ③①⑤②④

- 参考答案:D

- 您的答案:

参考解析:

本题考查的是项目管理的范围管理。在项目范围管理中首先需要进行的是用户需求的收集,然后定义范围,确定哪些是项目要完成的内容哪些不是项目要完成的内容。接下来创建WBS,也就是工作分解结构。再进行范围的核实和控制范围。

某信道带宽为1MHz,采用4幅度8相位调制最大可以组成( ?)种码元。若此信道信号的码元宽度为10微秒,则数据速率为( )kb/s。

- A 5

- B 10

- C 16

- D 32

- 参考答案:D

- 您的答案:

参考解析:

本题是一个基本计算题,由于采用了4种幅度和8种相位,因此可能组合的码元种类有4乘以8等于32种。根据码元宽度为10微秒,可以算出波特率为0.1兆baud。而每一个码元可以包含的二进制数据log2(32)=5种,因此对应的数据速率等于0.1Mbaud*5=500Kbps。

某信道带宽为1MHz,采用4幅度8相位调制最大可以组成( )种码元。若此信道信号的码元宽度为10微秒,则数据速率为(? )kb/s。

- A 50

- B 100

- C 500

- D 1000

- 参考答案:C

- 您的答案:

参考解析:

本题是一个基本计算题,由于采用了4种幅度和8种相位,因此可能组合的码元种类有4乘以8等于32种。根据码元宽度为10微秒,可以算出波特率为0.1兆baud。而每一个码元可以包含的二进制数据log2(32)=5种,因此对应的数据速率等于0.1Mbaud*5=500Kbps。

ARP报文分为ARP Request和ARP Response,其中ARP Request采用( ?)进行传送,ARP Response采用( )进行传送。

- A 广播

- B 组播

- C 多播

- D 单播

- 参考答案:A

- 您的答案:

参考解析:

ARP协议是一种典型的广播型协议,因此arp request报文是以广播形式进行传送的。arp response可以根据ARP请求的源地址进行单播,以降低网络中广播数据包的数量提高网络的效率。

ARP报文分别为ARP Request和ARP Response,其中ARP Request采用( )进行传送,ARP Response采用()进行传送。

- A 广播

- B 组播

- C 多播

- D 单播

- 参考答案:D

- 您的答案:

参考解析:

ARP协议是一种典型的广播型协议,因此arp request报文是以广播形式进行传送的。arp response可以根据ARP请求的源地址进行单播,以降低网络中广播数据包的数量提高网络的效率。

用户使用ftp://zza.com访问某文件服务,默认通过目标端口为( ?)的请求报文建立() 链接。

- A 20

- B 21

- C 22

- D 23

- 参考答案:B

- 您的答案:

参考解析:

本题考查的是FTP的基本工作过程,客户端首先向服务器端的21号端口建立命令连接,之后再通过20号端口建立数据连接。由于FTP是工作在TCP协议之上,因此在建立连接之前首先得建立TCP连接。

用户使用ftp://zza.com访问某文件服务,默认通过目标端口为( )的请求报文建立(?) 链接。

- A TCP

- B UDP

- C HTTP

- D FTP

- 参考答案:A

- 您的答案:

参考解析:

本题考查的是FTP的基本工作过程,客户端首先向服务器端的21号端口建立命令连接,之后再通过20号端口建立数据连接。由于FTP是工作在TCP协议之上,因此在建立连接之前首先得建立TCP连接。

某数据中心做存储系统设计,从性价比角度考量,最合适的冗余方式是(?) ,当该RAID配备N块磁盘时,实际可用数为( )块。

- A RAID 0

- B RAID 1

- C RAID 5

- D RAID 10

- 参考答案:C

- 您的答案:

参考解析:

根据题干要求是要从性价比角度考虑,要求硬盘有一定冗余度,但是硬盘的利用率要尽可能的高.在4个选项中只有raid5比较满足条件. 同时结合上下文,可以知道raid5实际可用的硬盘数为N-1.

某数据中心做存储系统设计,从性价比角度考量,最合适的冗余方式是() ,当该RAID配备N块磁盘时,实际可用数为( ?)块。

- A N

- B N-1

- C N/2

- D N4

- 参考答案:B

- 您的答案:

参考解析:

根据题干要求是要从性价比角度考虑,要求硬盘有一定冗余度,但是硬盘的利用率要尽可能的高.在4个选项中只有raid5比较满足条件. 同时结合上下文,可以知道raid5实际可用的硬盘数为N-1.

某公司中,最大的局域网可容纳200个主机,最小的局域网可容纳20个主机,若使用可变长子网掩码划分子网,其最长的掩码(? )位,最短的掩码()。

- A 24

- B 25

- C 26

- D 27

- 参考答案:D

- 您的答案:

参考解析:

2^8=256>200个主机,需要8位表示主机,32-8=24,24位掩码。

2^5=32>20个主机,需要5位表示主机,32-5=27, 27 位掩码。

某公司中,最大的局域网可容纳200个主机,最小局域网可容纳20个主机,若使用可变长子网掩码划分子网,其最长的掩码( )位,最短的掩码()。

- A 24

- B 25

- C 26

- D 27

- 参考答案:A

- 您的答案:

参考解析:

2^8=256>200个主机,需要8位表示主机,32-8=24,24位掩码。

2^5=32>20个主机,需要5位表示主机,32-5=27, 27 位掩码。

VLAN帧的最小帧长是( ?)字节,其中表示帧优先级的字段是()。

- A 60

- B 64

- C 1518

- D 1522

- 参考答案:B

- 您的答案:

参考解析:

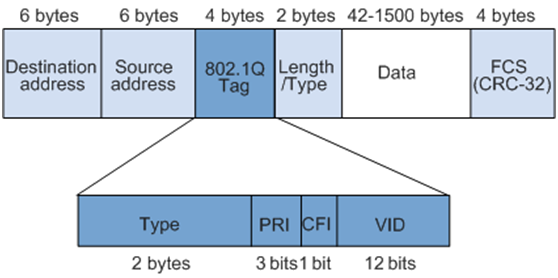

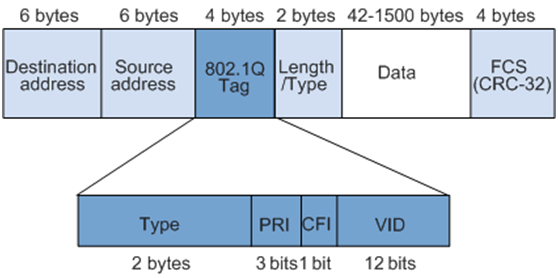

本题考查的是基本概念,Vlan是在标准以太网帧中增加了4个字节,以太网的最小增长为64字节,但是当帧中数据部分不够46字节时,需要使用填充字段填满46个字节,以保证以太网的最小帧长。因此在增加4个字节的Vlan标记之后,数据帧仍然可能小于64字节。因此最小的帧长还是64字节。vlan的帧结构如下图所示。

VLAN帧的最小帧长是( )字节,其中表示帧优先级的字段是(?)。

- A Type

- B PRI

- C CFI

- D VID

- 参考答案:B

- 您的答案:

参考解析:

本题考查的是基本概念,Vlan是在标准以太网帧中增加了4个字节,以太网的最小增长为64字节,但是当帧中数据部分不够46字节时,需要使用填充字段填满46个字节,以保证以太网的最小帧长。因此在增加4个字节的Vlan标记之后,数据帧仍然可能小于64字节。因此最小的帧长还是64字节。vlan的帧结构如下图所示。

Network security is the protection of the underlying networking infrastructure from (作答此空)access, misuse, or theft, It involves creating a secure infrastructure for devices, users and applications to work in a ( ) manner. Network security combines multiple layers of defenses at the edge and in the network. Each network security layer implements ( ) and controls. Authorized users gain access to network resources. A ( ) is a network security device that monitors incoming and outgoing network traffic and decides whether to allow or block specific traffic based on a defined set of security rules. A virtual ( ) network encrypts the connection from an endpoint to a network, often over the internet. Typically a remote-access VPN uses IPsec or Secure Sockets Layer to authenticate the communication between device and network.

- A unauthorized

- B authorized

- C normal

- D frequent

- 参考答案:A

- 您的答案:

参考解析:

网络安全是保护底层网络基础设施免受非授权访问、误用或盗窃,它涉及为设备、用户和应用程序创建一个安全的基础设施,使其以安全方式工作。网络安全结合了边缘和网络中的多层防御。每个网络安全层实现策略和控制。授权用户可以访问网络资源。防火墙是一种网络安全设备,用于监控传入和传出的网络流量,并根据定义的一组安全规则决定是否允许或阻止特定的流量专用网络通常通过internet对端点到网络的连接进行加密。通常,远程访问VPN使用IPsec或安全套接字层来验证设备和网络之间的通信。

Network security is the protection of the underlying networking infrastructure from ( )access, misuse, or theft, It involves creating a secure infrastructure for devices, users and applications to work in a (作答此空) manner. Network security combines multiple layers of defenses at the edge and in the network. Each network security layer implements ( ) and controls. Authorized users gain access to network resources. A ( ) is a network security device that monitors incoming and outgoing network traffic and decides whether to allow or block specific traffic based on a defined set of security rules. A virtual ( ) network encrypts the connection from an endpoint to a network, often over the internet. Typically a remote-access VPN uses IPsec or Secure Sockets Layer to authenticate the communication between device and network.

- A economical

- B secure

- C fair

- D efficient

- 参考答案:B

- 您的答案:

参考解析:

网络安全是保护底层网络基础设施免受非授权访问、误用或盗窃,它涉及为设备、用户和应用程序创建一个安全的基础设施,使其以安全方式工作。网络安全结合了边缘和网络中的多层防御。每个网络安全层实现策略和控制。授权用户可以访问网络资源。防火墙是一种网络安全设备,用于监控传入和传出的网络流量,并根据定义的一组安全规则决定是否允许或阻止特定的流量专用网络通常通过internet对端点到网络的连接进行加密。通常,远程访问VPN使用IPsec或安全套接字层来验证设备和网络之间的通信。

Network security is the protection of the underlying networking infrastructure from ( )access, misuse, or theft, It involves creating a secure infrastructure for devices, users and applications to work in a ( ) manner. Network security combines multiple layers of defenses at the edge and in the network. Each network security layer implements (作答此空) and controls. Authorized users gain access to network resources. A ( ) is a network security device that monitors incoming and outgoing network traffic and decides whether to allow or block specific traffic based on a defined set of security rules. A virtual ( ) network encrypts the connection from an endpoint to a network, often over the internet. Typically a remote-access VPN uses IPsec or Secure Sockets Layer to authenticate the communication between device and network.

- A computing

- B tanstation

- C policies

- D simulations

- 参考答案:C

- 您的答案:

参考解析:

网络安全是保护底层网络基础设施免受非授权访问、误用或盗窃,它涉及为设备、用户和应用程序创建一个安全的基础设施,使其以安全方式工作。网络安全结合了边缘和网络中的多层防御。每个网络安全层实现策略和控制。授权用户可以访问网络资源。防火墙是一种网络安全设备,用于监控传入和传出的网络流量,并根据定义的一组安全规则决定是否允许或阻止特定的流量专用网络通常通过internet对端点到网络的连接进行加密。通常,远程访问VPN使用IPsec或安全套接字层来验证设备和网络之间的通信。

Network security is the protection of the underlying networking infrastructure from ( )access, misuse, or theft, It involves creating a secure infrastructure for devices, users and applications to work in a ( ) manner. Network security combines multiple layers of defenses at the edge and in the network. Each network security layer implements ( ) and controls. Authorized users gain access to network resources. A (作答此空) is a network security device that monitors incoming and outgoing network traffic and decides whether to allow or block specific traffic based on a defined set of security rules. A virtual ( ) network encrypts the connection from an endpoint to a network, often over the internet. Typically a remote-access VPN uses IPsec or Secure Sockets Layer to authenticate the communication between device and network.

- A firewall

- B router

- C gateway

- D switch

- 参考答案:A

- 您的答案:

参考解析:

网络安全是保护底层网络基础设施免受非授权访问、误用或盗窃,它涉及为设备、用户和应用程序创建一个安全的基础设施,使其以安全方式工作。网络安全结合了边缘和网络中的多层防御。每个网络安全层实现策略和控制。授权用户可以访问网络资源。防火墙是一种网络安全设备,用于监控传入和传出的网络流量,并根据定义的一组安全规则决定是否允许或阻止特定的流量专用网络通常通过internet对端点到网络的连接进行加密。通常,远程访问VPN使用IPsec或安全套接字层来验证设备和网络之间的通信。

Network security is the protection of the underlying networking infrastructure from ( )access, misuse, or theft, It involves creating a secure infrastructure for devices, users and applications to work in a ( ) manner. Network security combines multiple layers of defenses at the edge and in the network. Each network security layer implements ( ) and controls. Authorized users gain access to network resources. A ( ) is a network security device that monitors incoming and outgoing network traffic and decides whether to allow or block specific traffic based on a defined set of security rules. A virtual (作答此空) network encrypts the connection from an endpoint to a network, often over the internet. Typically a remote-access VPN uses IPsec or Secure Sockets Layer to authenticate the communication between device and network.

- A public

- B private

- C personal

- D political

- 参考答案:B

- 您的答案:

参考解析:

网络安全是保护底层网络基础设施免受非授权访问、误用或盗窃,它涉及为设备、用户和应用程序创建一个安全的基础设施,使其以安全方式工作。网络安全结合了边缘和网络中的多层防御。每个网络安全层实现策略和控制。授权用户可以访问网络资源。防火墙是一种网络安全设备,用于监控传入和传出的网络流量,并根据定义的一组安全规则决定是否允许或阻止特定的流量专用网络通常通过internet对端点到网络的连接进行加密。通常,远程访问VPN使用IPsec或安全套接字层来验证设备和网络之间的通信。