只有系统验证用户身份,而用户不能验证系统身份,这种模式不全面。为确保安全,用户和系统应能相互平等验证对方身份。假设A和B是对等实体,需要进行双方身份验证。所以,需要事先约定好并共享双方口令。但A要求与B通信时,B要验证A身份,往往遇到如下限制:(1)首先A向B出示,表示自己身份数据。(2)但A尚未验证B身份(3)A不能直接将口令发送给B。反之,B要求与A通信也存在上述问题。【问题1】(6分)可以构建口令双向对等验证机制解决上述问题,设PA、PB为A、B共享口令,RA、RB为随机数,f为单向函数。假定A要求与B通信,则A和B可如下过程,进行双向身份认证:1. A B: RA (1)2. B A:f(PB || RA)|| RB (2)3. A用f对自己保存PB和RA 进行加密,与接收到f (PB || RA)进行比较。如果两者相等,则A确认B身份是真实执行第4步,否则认为B身份是不真实。4. A B: f(PA|| RB) (3)5. B用f对自己保存PA和RB 进行加密,并与接收到f (PA ||RB)进行比较。若两者相等,则B确认A身份是真实,否则认为A身份是不真实。请对上述过程进行解释,并填入(1)~(3)空。

【问题2】(2分)简述上述验证机制中,单向函数f作用。为了防止重放攻击,上述过程,还应该如何改进?【问题3】(2分) 执行以下两条语句① HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from sysobjects)>0② HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from msysobjects)>0如果第一条语句访问abc.asp运行正常,第二条异常,则说明?【问题4】(3分)简述常见黑客攻击过程。【问题5】(2分)Sniffer需要捕获到达本机端口报文。如想完成监听,捕获网段上所有报文,则需要将本机网卡设置为(1)。

正确答案及解析

正确答案

解析

【问题1】(6分)(1)A首先选择随机数RA并发送给B。(2)B收到RA后,产生随机数RB。使用单向函数f对PB和RA进行加密得到f (PB ||RA),并连同RB一起发送给A。(3)A利用单向函数f对PA和RB 进行加密,发送给B。【问题2】(2分)由于f是单向函数,黑客拿到f (PA || RA)和RA不能推导出PA ;拿到f (PB || RB)和RB也不能推导出PB。为了预防重放攻击,可在f (PB|| RA)和f (PA|| RB)中加入时间变量或者时间戳。【问题3】(2分)后台数据库为SQL-SERVER。【问题4】(3分)(1)目标探测和信息攫取:分析并确定攻击目标,收集目标相关信息。(2)获得访问权:通过窃听或者攫取密码、野蛮攻击共享文件、缓冲区溢出攻击得到系统访问权限。(3)特权提升:获得一般账户后,提升并获得更高权限。(4)窃取:获取、篡改各类敏感信息。(5)掩盖踪迹:比如清除日志记录。(6)创建后门:部署陷阱或者后门,方便下次入侵。【问题5】(2分)混杂模式。

【解析】

【问题1】假定A要求与B通信,则A和B可如下过程,进行双向身份认证:1. A B: RA A首先选择随机数RA并发送给B2. B A:f(PB || RA)|| RBB收到RA后,产生随机数RB。使用单向函数f对PB和RA进行加密得到f (PB ||RA),并连同RB一起发送给A。3. A用f对自己保存PB和RA 进行加密,与接收到f (PB || RA)进行比较。如果两者相等,则A确认B身份是真实执行第4步,否则认为B身份是不真实。4. A B: f(PA|| RB) (3)A利用单向函数f对PA和RB 进行加密,发送给B。5. B用f对自己保存PA和RB 进行加密,并与接收到f (PA ||RB)进行比较。若两者相等,则B确认A身份是真实,否则认为A身份是不真实。【问题2】(2分)由于f是单向函数,黑客拿到f (PA || RA)和RA不能推导出PA ;拿到f (PB || RB)和RB也不能推导出PB。所以在上述双向口令验证机制中,出现假冒者一方,也不能骗到对方口令。为了预防重放攻击,可在f (PB|| RA)和f (PA|| RB)中加入时间变量或者时间戳。【问题3】利用系统表 ACCESS系统表是msysobjects,且在Web环境下没有访问权限,而SQL-SERVER系统表是sysobjects,在WEB环境下有访问权限。对于以下两条语句:① HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from sysobjects)>0② HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from msysobjects)>0 若数据库是SQL-SERVER,则第一条,abc.asp一定运行正常,第二条则异常;若是ACCESS则两条都会异常。【问题4】略【问题5】Sniffer主要是捕获到达本机端口报文。如果要想完成监听,即捕获网段上所有报文,前提条件是:① 网络必须是共享以太网。 ② 把本机上网卡设置为混杂模式。

你可能感兴趣的试题

( )a method of obtaining early feedback on requirements by providing aworking model of the expected product before actually building it.

-

- A.Prototypes

- B.Object oriented

- C.Structure

- D.Iterative methoD

- 查看答案

【说明】

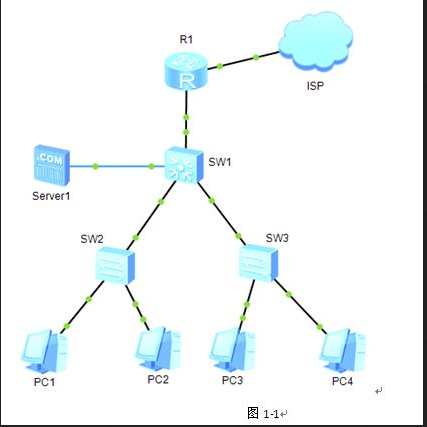

某公司现有网络拓扑结构如图1-1所示。该网络中使用交换机SW1为三层交换机,SW2和SW3均为二层智能交换机。

【问题4】(4分)

为了对用户上网行为进行监管,需要在SW1与R1之间部署(9)。

(9)备选答案:

A.FW(防火墙) B.IDS(入侵检测系统) C.堡垒机 D.上网行为管理

随着公司各部门成员增加,某些时候部分员工获取到IP地址和真实DHCP分出来IP不一致,为了避免这种情况可以在交换机上开启(10)功能。

(10)备选答案:

A.dhcp snooping B. broadcast-suppression C. loopback-detect

- 查看答案

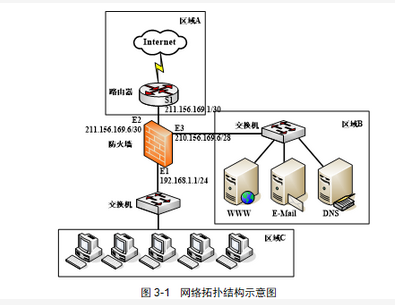

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 攻克要塞教育中心在部署计算机网络时采用了一款硬件防火墙,该防火墙带有三个以太网络接口,其网络拓扑如图3-1所示。

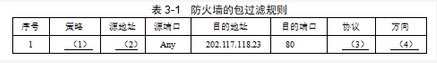

【问题1】(8分)

防火墙包过滤规则默认策略为拒绝,表3-1给出防火墙包过滤规则配置。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23Web服务器,为表中(1)~(4)空缺处选择正确答案,填写在答题纸相应位置。(1)备选答案:A.允许 B.拒绝(2)备选答案:A.192.168.1.0/24 B.211.156.169.6/30 C.202.117.118.23/24(3)备选答案:A.TCP B.UDP C.ICMP(4)备选答案:A.E3E2 B.E1E3 C.E1E2

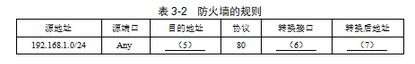

【问题2】(6分)

内部网络经由防火墙采用NAT方式与外部网络通信,表3-2中(5)~(7)空缺处选择正确答案,填写在答题纸相应位置。(5) 备选答案:A.192.168.1.0/24 B.anyC.202.117.118.23/24(6)备选答案: A.E1 B.E2 C.E3(7)备选答案: A.192.168.1.1 B.210.156.169.6C.211.156.169.6

【问题3】(2分)

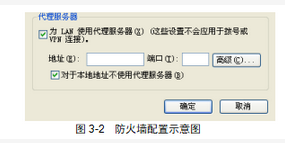

图3-1中 (8)适合设置为DMZ区。(8)备选答案:A.区域A B.区域B C.区域C【问题4】(4分)防火墙上配置信息如图3-2所示。要求启动HTTP代理服务,通过HTTP缓存提高浏览速度,代理服务端口为3128,要使主机PC1使用HTTP代理服务,其中“地址”栏中内容应填写为 (9) ,“端口”栏中内容应填写为 (10) 。

【问题5】(4分)

NAT和HTTP代理分别工作在 (11) 和 (12) 。(11)备选答案:A.网络层 B.应用层 C.服务层(12)备选答案:A.网络层 B.应用层 C.服务层

- 查看答案

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应解答栏内。

【说明】

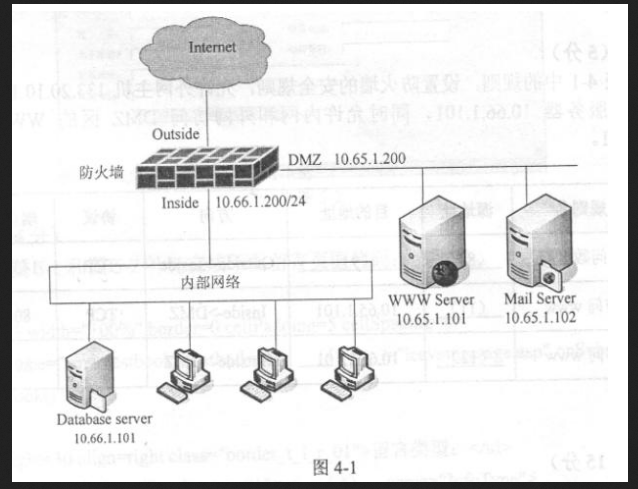

某企业采用PIX防火墙保护公司网络安全,网络结构如图4-1所示。

【问题1】(4分)

防火墙一般把网络区域划分为内部区域(trust区域)、外部区域(untrust区域)以及(1),其中在这个网络区域内可以放置一些公开服务器,下列(2)服务器不适合放在该区域。

空(2)备选答案:

A.Web

B.FTP

C.邮件

D.办公自动化(OA)

【问题2】(2分)

衡量防火墙性能主要参数有并发连接数、用户数限制、吞吐量等,其中最重要参数是(3),它反映出防火墙对多个连接访问控制能力和连接状态跟踪能力,这个参数大小直接影响到防火墙所能支持最大信息点数。

空(3)备选答案:

A.并发连接数

B.用户数限制

C.吞吐量

D.安全过滤带宽

【问题3】(4分)

设置防火墙接口名称,并指定安全级别,安全级别取值范围为0~100,数字越大安全级别越高。要求设置:ethemet0命名为外部接口outside,安全级别是0;ethernet1命名为内部接口inside,安全级别是100;ethernet2命名为中间接口dmz,安全级别为50。

请完成下面命令。

…

PLX#config terminal

PLX (config)#nameif ethemet0 (4) security0

PLX (config)#nameif ethernet1 inside (5)

PLX (config)#nameif ethemet2 (6) (7)

…

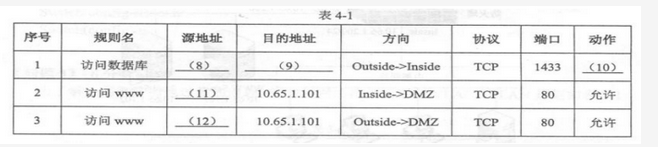

【问题4】(5分)

编写表4-1中规则,设置防火墙安全规则,允许外网主机133.20.10.10访问内网数据库服务器10.66.1.101,同时允许内网和外网访问DMZ区WWW服务器10.65.1.101。

- 查看答案

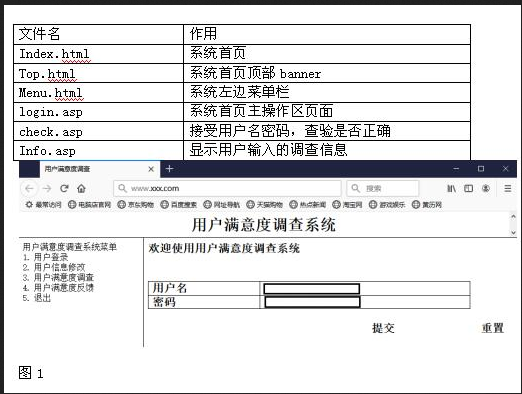

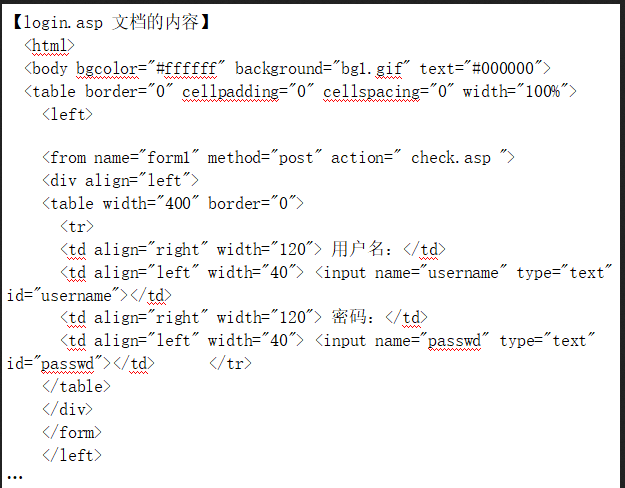

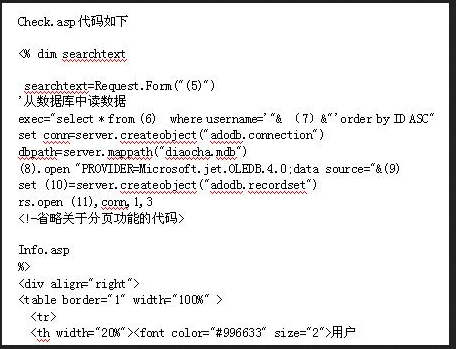

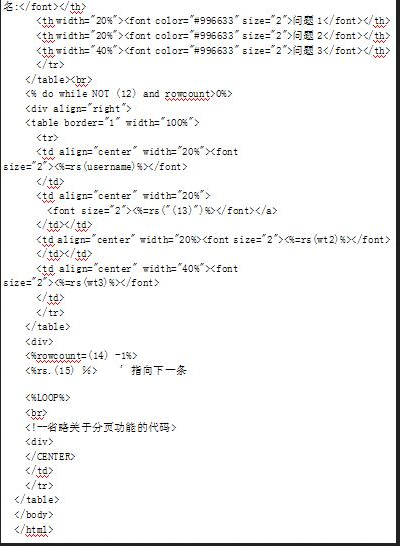

阅读以下说明,回答问题一,并将解答填入答题纸对应解答栏中。 某公司用ASP 实现了用户满意度调查网页,系统几个主要文件及作用如表1所示, 网页效果如图1 所示。

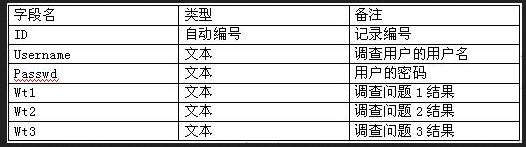

用户调查数据库表info表结构如表2所示:

问题1:完成下列代码填空

备选答案:A.用户满意度调查 B. rs C. username

D. </frameset> E. dbpathF.Conn G.exec H. top.html I.info J. login.asp K.searchtext L. rs.EOF M. MoveNext N.wt1 O. rowcount

- 查看答案