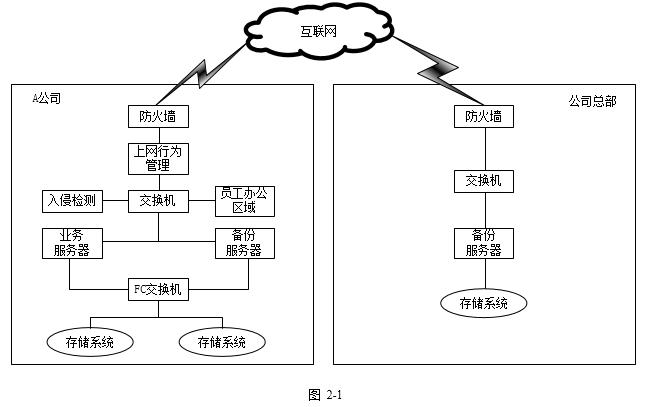

图2-1为A公司和公司总部的部分网络拓扑,A公司员工办公区域DHCP分配的IP段为10.0.36.1/24,业务服务器IP地址为10.0.35.1,备份服务器IP地址为10.0.35.2;公司总部备份服务器IP地址为10.0.86.200。

【问题1】(4分,每空2分)

网络威胁会导致非授权访问、信息泄露、数据被破坏等网络安全事件发生,其常见的网络威胁包括窃听、拒绝服务、病毒、木马、(1)等,常见的网络安全防范措施包括访问控制、审计、身份认证、数字签名、(2)、包过滤和检测等。

(1)备选答案:

A.数据完整性破坏

B.物理链路破坏

C.存储介质破坏

D.电磁干扰

(2)备选答案:

A.数据备份

B.电磁防护

C.违规外联控制

D.数据加密

【问题2】(6分,每空2分)

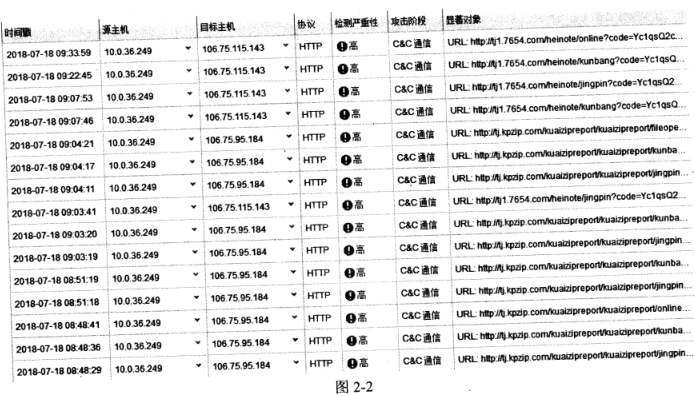

某天,网络管理员在入侵检测设备.上发现图2-2所示网络威胁日志,从该日志可判断网络威胁为(3),网络管理员应采取(4)、(5)等合理有效的措施进行处理。

(3)备选答案:

A.跨站脚本攻击

B.拒绝服务

C.木马

D.sql注入

(4)~(5)备选答案:

A.源主机安装杀毒软件并查杀

B.目标主机安装杀毒软件并查杀

C.将上图所示URL加入上网行为管理设备黑名单

D.将上图所示URL加入入侵检测设备黑名单

E.使用漏洞扫描设备进行扫描

【问题3】(4分,每空1分)

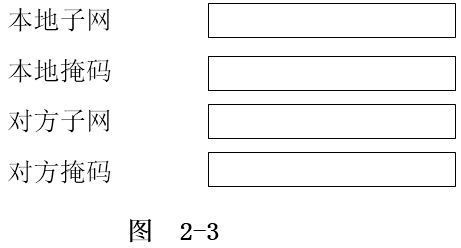

A公司为保障数据安全,同总部建立ipsecVPN隧道,定期通过A公司备份服务器向公司总部备份数据,仅允许A公司的备份服务器、业务服务器和公司总部的备份服务器通讯,图2-3为A公司防火墙创建VPN隧道第二阶段协商的配置页面,请完善配置。其中,本地子网:(6)、本地掩码:(7)、对方子网:(8)、对方掩码:(9)。

【问题4】(6分)

根据业务发展,购置了一套存储容量为30TB的存储系统,给公司内部员工每人配备2TB的网盘,存储管理员预估近-年内,员工对网盘的平均使用空间不超过200GB,为节省成本,启用了该存储系统的自动精简(Thin provisioning不会一次性全部分配存储资源,当存储空间不够时,系统会根据实际所需要的容量,从存储池中多次少量的扩展存储空间)配置功能,为100个员工提供网盘服务。

请简要叙述存储管理员使用自动精简配置的优点和存在的风险。

正确答案及解析

正确答案

解析

【问题1】

(1)A数据完整性破坏

(2)D数据加密

【问题2】

(3)C木马

(4)A源主机安装杀毒软件并查杀

(5)C将上图所示URL加入上网行为管理设备黑名单

【问题3】

(6)10.0.35.0

(7)255.255.255.252

(8)10.0.86.200

(9)255.255.255.255

【问题4】

自动精简配置(Thin Provisioning),可以为客户虚拟出比实际物理存储更大的虚拟存储空间,为用户提供存储超分配的能力。只有写入数据的虚拟存储空间才能真正分配到物理存储,未写入的虚拟存储空间不占用物理存储资源。可以帮助客户大幅降低存储的初始投资成本。

进行自动精简配置最大的问题就是有可能出现实际空间不足的情况。所以在自动精简配置中监控容量的是十分重要的

【问题1】

(1)常见的外部威胁

病毒、蠕虫和特洛伊木马-在用户设备上运行的恶意软件和任意代码

间谍软件和广告软件-用户设备上安装的软件,秘密收集关于用户的信息

零日攻击(也称零小时攻击)-在出现漏洞的第一天发起的攻击

黑客攻击-由经验丰富的人员对用户设备或网络资源发起的攻击

拒绝服务攻击-意图使网络设备上的应用和进程减缓或崩溃的攻击

数据拦截和盗窃-通过公司网络捕获私人信息的攻击

身份盗窃-窃取用户的登录凭据来访问私人数据的攻击

破坏数据完整性-数据被人为修改

(2)题目问的是网络安全方面的防护,四个选项中只有数据加密涉及到网络安全。

【问题2】

(3)从图中可以看出源主机始终是10.0.36.249,一直在访问相同的目的主机和网页。说明这台主机可能中了病毒。

跨站脚本攻击(也称为XSS)指利用网站漏洞从用户那里恶意盗取信息。

拒绝服务攻击,英文名称是Denial of Service,简称DOS,即拒绝服务,造成其攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。带宽攻击指以极大的通信量冲击网络,使得所有可用网络资源都被消耗殆尽,最后导致合法的用户请求无法通过。

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码,根据程序返回的结果,获得某些他想得知的数据,这就是所谓的SQL Injection,即SQL注入。

(4)(5)AC

因为是源主机一直在发起连接,所以是在源主机上安装杀毒软件并进行查杀。

已经定位到是某台主机出现问题,没必要使用漏洞扫描设备进行扫描。同时把URL加入上网行为管理的黑名单,以禁止主机访问该网站。

【问题3】

(6)题目中要求配置vpn对接之后需要互访的网段,即配置感兴趣流

本地子网和本地掩码指的是本端访问对端的网段,对方子网和对方掩码指的是对端来访问本端的网段。同时题目中指出仅允许A的备份服务器和业务服务器和总部的备份服务器通信。

所以本地网段是10.0.35.0/30,而对端网段是主机10.0.86.200/32

【问题4】

见答案

包含此试题的试卷

你可能感兴趣的试题

( )a method of obtaining early feedback on requirements by providing aworking model of the expected product before actually building it.

-

- A.Prototypes

- B.Object oriented

- C.Structure

- D.Iterative methoD

- 查看答案

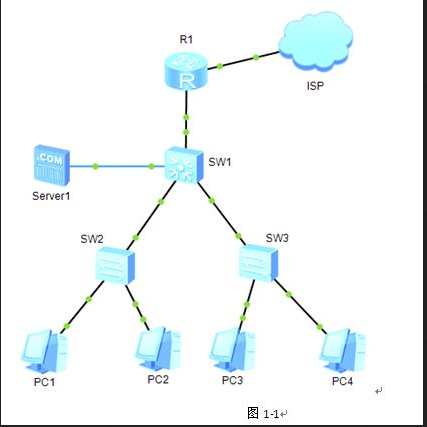

【说明】

某公司现有网络拓扑结构如图1-1所示。该网络中使用交换机SW1为三层交换机,SW2和SW3均为二层智能交换机。

【问题4】(4分)

为了对用户上网行为进行监管,需要在SW1与R1之间部署(9)。

(9)备选答案:

A.FW(防火墙) B.IDS(入侵检测系统) C.堡垒机 D.上网行为管理

随着公司各部门成员增加,某些时候部分员工获取到IP地址和真实DHCP分出来IP不一致,为了避免这种情况可以在交换机上开启(10)功能。

(10)备选答案:

A.dhcp snooping B. broadcast-suppression C. loopback-detect

- 查看答案

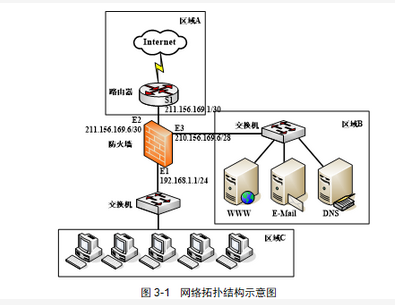

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 攻克要塞教育中心在部署计算机网络时采用了一款硬件防火墙,该防火墙带有三个以太网络接口,其网络拓扑如图3-1所示。

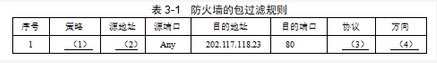

【问题1】(8分)

防火墙包过滤规则默认策略为拒绝,表3-1给出防火墙包过滤规则配置。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23Web服务器,为表中(1)~(4)空缺处选择正确答案,填写在答题纸相应位置。(1)备选答案:A.允许 B.拒绝(2)备选答案:A.192.168.1.0/24 B.211.156.169.6/30 C.202.117.118.23/24(3)备选答案:A.TCP B.UDP C.ICMP(4)备选答案:A.E3E2 B.E1E3 C.E1E2

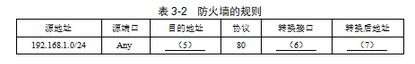

【问题2】(6分)

内部网络经由防火墙采用NAT方式与外部网络通信,表3-2中(5)~(7)空缺处选择正确答案,填写在答题纸相应位置。(5) 备选答案:A.192.168.1.0/24 B.anyC.202.117.118.23/24(6)备选答案: A.E1 B.E2 C.E3(7)备选答案: A.192.168.1.1 B.210.156.169.6C.211.156.169.6

【问题3】(2分)

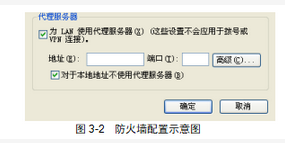

图3-1中 (8)适合设置为DMZ区。(8)备选答案:A.区域A B.区域B C.区域C【问题4】(4分)防火墙上配置信息如图3-2所示。要求启动HTTP代理服务,通过HTTP缓存提高浏览速度,代理服务端口为3128,要使主机PC1使用HTTP代理服务,其中“地址”栏中内容应填写为 (9) ,“端口”栏中内容应填写为 (10) 。

【问题5】(4分)

NAT和HTTP代理分别工作在 (11) 和 (12) 。(11)备选答案:A.网络层 B.应用层 C.服务层(12)备选答案:A.网络层 B.应用层 C.服务层

- 查看答案

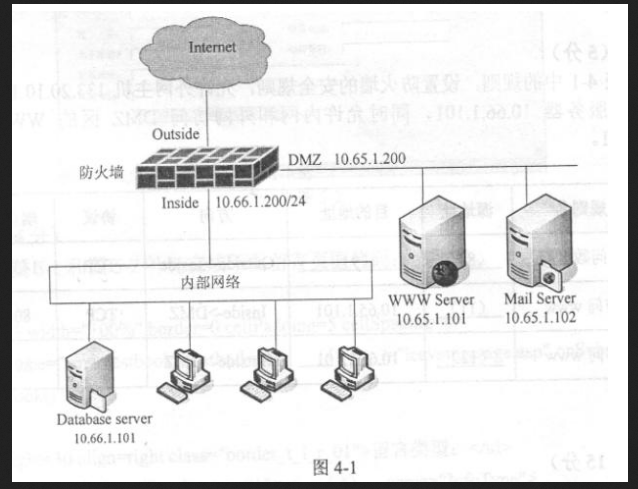

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应解答栏内。

【说明】

某企业采用PIX防火墙保护公司网络安全,网络结构如图4-1所示。

【问题1】(4分)

防火墙一般把网络区域划分为内部区域(trust区域)、外部区域(untrust区域)以及(1),其中在这个网络区域内可以放置一些公开服务器,下列(2)服务器不适合放在该区域。

空(2)备选答案:

A.Web

B.FTP

C.邮件

D.办公自动化(OA)

【问题2】(2分)

衡量防火墙性能主要参数有并发连接数、用户数限制、吞吐量等,其中最重要参数是(3),它反映出防火墙对多个连接访问控制能力和连接状态跟踪能力,这个参数大小直接影响到防火墙所能支持最大信息点数。

空(3)备选答案:

A.并发连接数

B.用户数限制

C.吞吐量

D.安全过滤带宽

【问题3】(4分)

设置防火墙接口名称,并指定安全级别,安全级别取值范围为0~100,数字越大安全级别越高。要求设置:ethemet0命名为外部接口outside,安全级别是0;ethernet1命名为内部接口inside,安全级别是100;ethernet2命名为中间接口dmz,安全级别为50。

请完成下面命令。

…

PLX#config terminal

PLX (config)#nameif ethemet0 (4) security0

PLX (config)#nameif ethernet1 inside (5)

PLX (config)#nameif ethemet2 (6) (7)

…

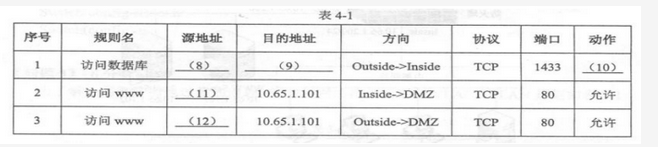

【问题4】(5分)

编写表4-1中规则,设置防火墙安全规则,允许外网主机133.20.10.10访问内网数据库服务器10.66.1.101,同时允许内网和外网访问DMZ区WWW服务器10.65.1.101。

- 查看答案

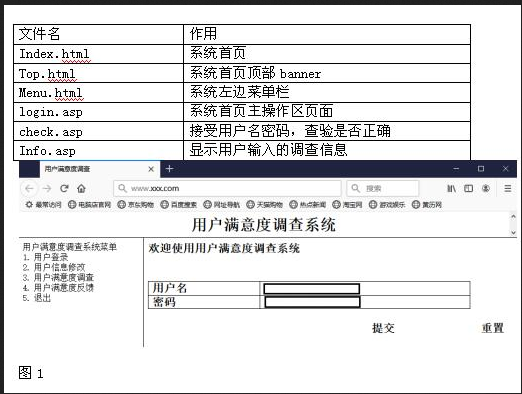

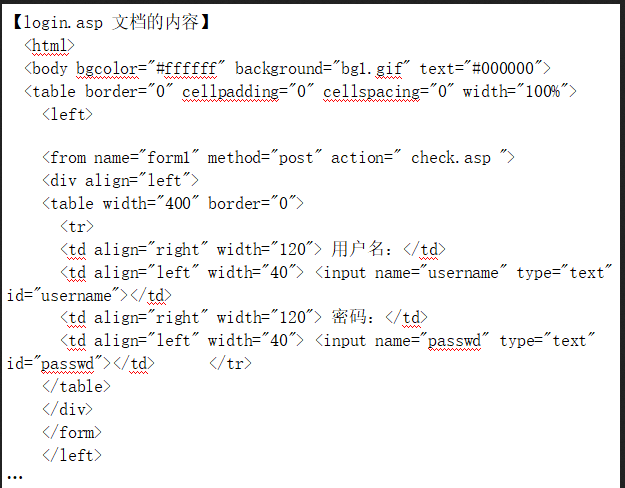

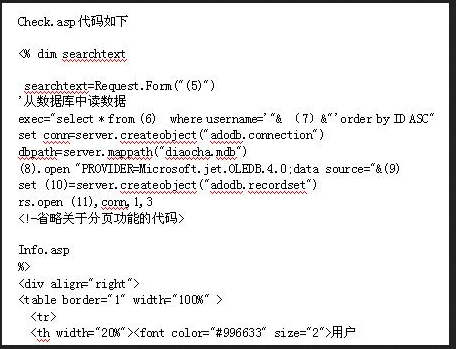

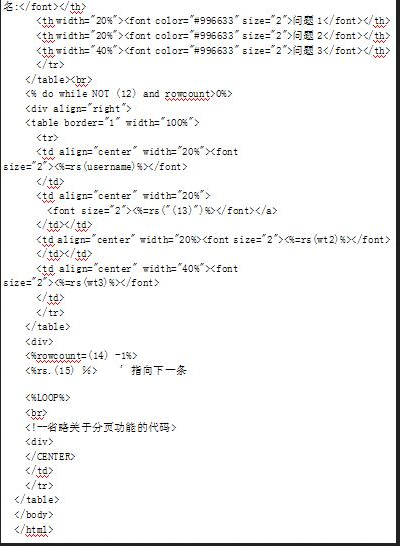

阅读以下说明,回答问题一,并将解答填入答题纸对应解答栏中。 某公司用ASP 实现了用户满意度调查网页,系统几个主要文件及作用如表1所示, 网页效果如图1 所示。

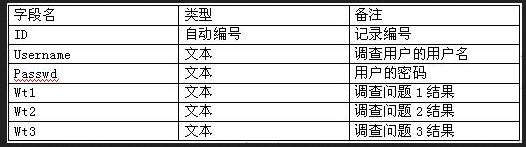

用户调查数据库表info表结构如表2所示:

问题1:完成下列代码填空

备选答案:A.用户满意度调查 B. rs C. username

D. </frameset> E. dbpathF.Conn G.exec H. top.html I.info J. login.asp K.searchtext L. rs.EOF M. MoveNext N.wt1 O. rowcount

- 查看答案