按照行为方式,可以将针对操作系统的安全威胁划分为:切断、截取、篡改、伪造四种。其中( )是对信息完整性的威胁。

- A.切断

- B.截取

- C.篡改

- D.伪造

正确答案及解析

正确答案

C

解析

本考题考查的知识点为操作系统安全基础知识,出自《信息系统项目管理师教程(第3版)》第1章信息化和信息系统,全书第78页。

信息安全强调信息(数据)本身的安全属性,主要包括以下内容:

秘密性:信息不被未授权者知晓的属性。

完整性:信息是正确的、真实的、未被篡改的、完整无缺的属性。

可用性:信息是随时正常使用的属性。

篡改,这是对完整性的攻击。未经授权的用户不仅获得了对某资源的访问,而且进行篡改,如修改数据文件中的值,修改网络中正在传送的消息内容。

切断,是对可用性的威胁。

截取,是对机密性的威胁。

篡改,是对完整性的威胁。

伪造,是对合法性的威胁。

包含此试题的试卷

你可能感兴趣的试题

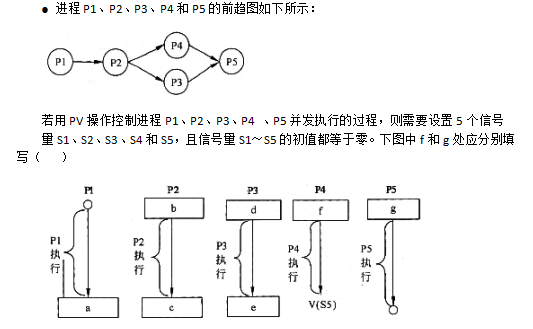

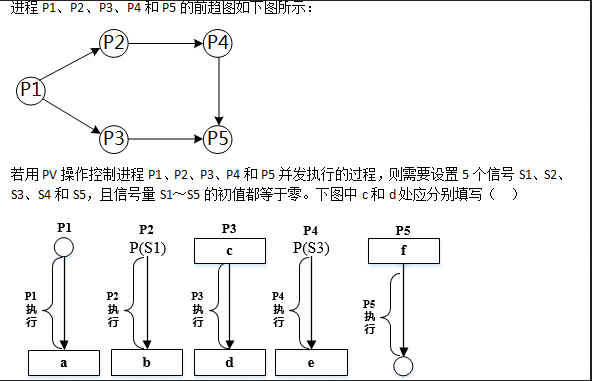

-

- A.V(S2)和P(S4)

- B.P(S2)和V(S4)

- C.P(S2)和P(S4)

- D.V(S2)和V(S4)

- 查看答案

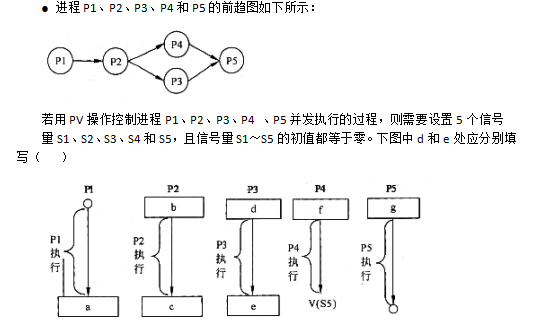

-

- A.V(S1)P(S2)和V(S3)

- B.P(S1)V(S2)和V(S3)

- C.V(S1)V(S2)和V(S3)

- D.P(S1)P(S2)和V(S3)

- 查看答案

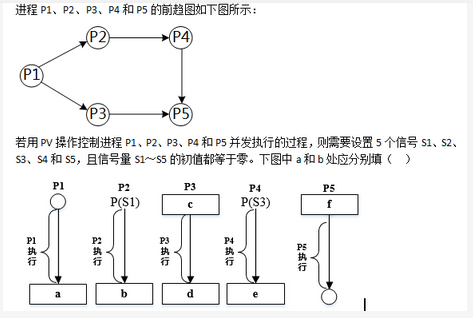

-

- A.P(S4)和V(S4)V(S5)

- B.V(S5)和P(S4)P(S5)

- C.V(S3)和V(S4)V(S5)

- D.P(S3)和P(S4)V(P5)

- 查看答案

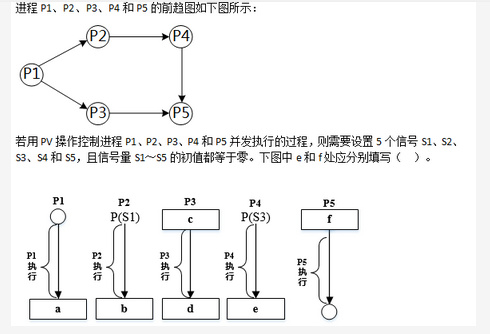

-

- A.P(S3)和V(S4)V(S5)

- B.V(S3)和P(S4)P(S5)

- C.P(S3)和P(S4)P(S5)

- D.V(S3)和V(S4)V(S5)

- 查看答案

-

- A.P(S2)和P(S4)

- B.P(S2)和V(S4)

- C.V(S2)和P(S4)

- D.V(S2)和V(S4)

- 查看答案